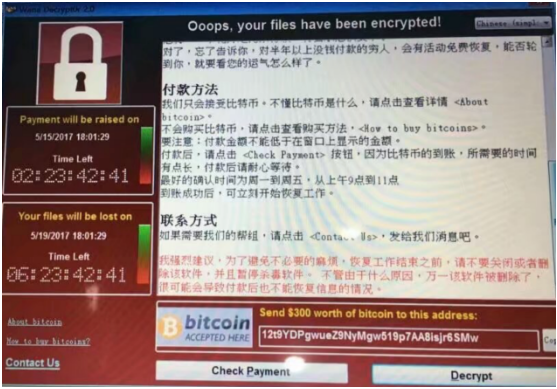

2017年5月12日多所高校的电脑感染勒索病毒,重要文件被加密,只有支付高额的比特币赎金才能解密恢复文件。如下图所示:

经过初步调查,此类勒索病毒传播扩散利用了基于445端口的SMB漏洞。此次远程利用代码和4月14日黑客组织Shadow Brokers(影子经纪人)公布的EquationGroup(方程式组织)使用黑客工具包有关。其中的ETERNALBLUE模块是SMB 漏洞利用程序,可以攻击开放了 445 端口的 Windows 机器,实现远程命令执行。微软在今年3月份发布的MS17-010补丁,修复了ETERNALBLUE所利用的SMB漏洞。目前基于ETERNALBLUE的多种攻击代码已经在互联网上广泛流传,除了捆绑勒索病毒,还发现有植入远程控制木马等其他多种远程利用方式。

一、【影响范围】:

此次利用的SMB漏洞影响以下未自动更新的操作系统:

Windows XP/Windows 2000/Windows 2003

Windows Vista/Windows Server 2008/Windows Server 2008 R2

Windows 7/Windows 8/Windows 10

Windows Server 2012/Windows Server 2012 R2/Windows Server 2016

二、【校园网已采取的防护措施】

学校已在边界防火墙和主干交换路由设备禁止外网对校园网135/137/138/139/445端口的连接访问。

三、【个人预防措施建议】:

1.建议从微软官方进行系统升级,使用自动更新,保持操作系统补丁的更新。

2.使用微软已经停止更新服务的操作系统(Windows XP、Windows Vista和Windows Server 2003)用户,存在极大的安全隐患,考虑到近期有可能出现的攻击威胁,建议采取以下措施:

(1)开启360安全卫士等免疫工具反勒索服务或手工关闭135、137、138、139、445、3389等端口的网络访问,关闭方式为:进入控制面板,打开并启用“Windows防火墙”,进入“高级设置”,在入站规则里禁用“文件和打印机共享”相关规则。(临时措施)

(2)停止使用Windows XP、Windows Vista和Windows Server 2003操作系统,使用微软还在提供更新服务的win7/win8/win10/WIN2008等操作系统。(最终措施)

3.加强网络安全意识,不要打开来历不明或可疑的电子邮件和附件。

4.做好重要文件非本机备份。

5.用户也下载勒索软件系统自动检测修复工具包进行检测和修复。(点击下载)

如我校用户发现此类问题,请联系我们,电话63861855/65106644。

现代教育技术中心

2017年5月13日